Quel avenir pour la cyberassurance ?

L'actuariel 30

WannaCry, NotPetya… les attaques cyber au retentissement mondial se multiplient et créent un tremplin pour la cyberassurance. Une formidable opportunité commerciale et un véritable défi actuariel : risque de cumul, garanties silencieuses… La cyberassurance est-elle un marché viable ?

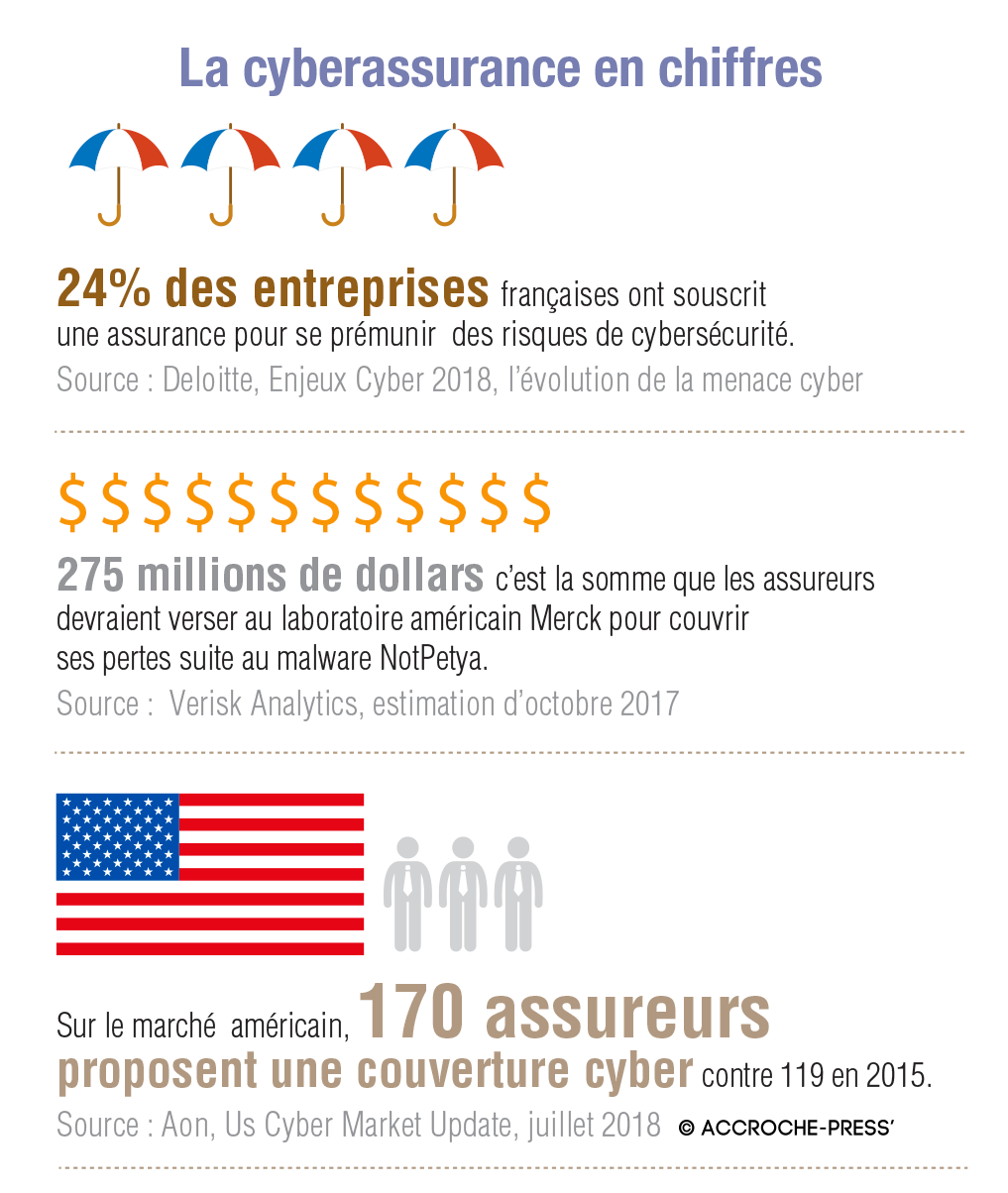

Six cents milliards de dollars, c’est le coût annuel mondial de la cybercriminalité pour les entreprises en 2018 (1). Conséquence, le marché de la cyberassurance se développe : en 2016, le volume des primes mondiales en cyberassurance était estimé à 3,5 milliards de dollars, dont 3 milliards provenaient des sociétés américaines, selon l’OCDE. Et ce n’est pas fini. Il devrait atteindre plus de 10 milliards de dollars en 2020, selon le rapport Seizing the Cyber Insurance Opportunity de KPMG, paru en 2017. De quoi aiguiser les appétits !

Contrairement aux États-Unis, où l’assurance cyber se développe depuis les années 2000, le marché européen demeure embryonnaire. Résultat, « une cyberassurance en Europe continentale coûte deux à trois fois moins cher que sur le marché anglais ou américain, analyse Luc Vignancour, souscripteur cyber chez Beazley. Mais je ne sais pas si cela durera. Les sinistres en France ne dépassent pas encore les dix millions d’euros. Ce sera le premier gros sinistre de cumul qui fera bouger les prix ». L’offre supérieure à la demande et la concurrence féroce expliquent aussi les politiques tarifaires. « Les polices sont présentées avec un volet responsabilité civile et un volet dommages. Certains assureurs, pour des contextes particuliers de fusion, de rapprochement ou d’envie de constituer un matelas de primes, sont très agressifs. Ils proposent des prix relativement bas sur les entreprises du CAC 40, un segment de marché qui est fortement équipé, mais aussi sur les ETI. Or celles-ci présentent un niveau de sécurité inférieur. Nous arrivons à une situation illogique : des prix très bas pour des risques beaucoup moins matures », analyse Jérôme Chartrain, souscripteur cyber chez Allianz Global Corporate & Specialty (AGCS), l’entité d’Allianz dédiée à l’assurance des grands risques industriels et de spécialités.

Des risques énormes

Traversant les frontières et pouvant s’attaquer à n’importe quelle entreprise quels que soient sa taille et son secteur, le risque cyber pose la question de la méthode de mutualisation. « Il existe en assurance une mutualisation sur le plan géographique, notamment à l’échelle mondiale. Le cyber, de par sa nature, n’est pas dans ce schéma-là. Potentiellement, il pourrait se mutualiser de manière moins nette que les risques traditionnels et c’est une difficulté supplémentaire pour les compagnies d’assurances et de réassurance », déclare Alexandre Hassler, actuaire certifié IA et dirigeant de Lyon RE. À tel point que cela pourrait remettre en question la pérennité du marché. En 2017, le Lloyd’s et la société Cyence ont scénarisé le piratage d’un fournisseur de cloud. Les pertes économiques s’échelonnaient de 15,6 milliards de dollars à 121,4 milliards en fonction des entreprises concernées et de la durée d’indisponibilité des services. « Est-ce que le marché de l’assurance et de la réassurance est en mesure de fournir assez de capacité pour couvrir tous les sinistres et faire naître un marché de la cyberassurance suffisamment viable à long terme ? », interroge Alexandre Hassler.

Le monde de l’assurance doit d’abord maîtriser le cumul des engagements, et ce à plusieurs titres. La spécificité du risque cyber, c’est qu’un même événement est susceptible de causer de multiples sinistres au titre de diverses polices chez de multiples assurés à travers le monde. Mais un même malware qui affecterait plusieurs entreprises n’est pas le risque de cumul le plus préoccupant, selon Jérôme Chartrain : « La plupart de nos assurés passent par des prestataires informatiques et sous-traitent certaines de leurs prestations comme l’hébergement. Si Google, Amazon ou OVH étaient touchés par un malware, que se passerait-il ? Si nous avons dix assurés qui sont hébergés par le même prestataire et que ce dernier connaît des difficultés de type cyber, nous pourrions avoir à payer dix fois la perte d’exploitation propre à chaque risque. »

L’assureur est donc particulièrement vigilant sur cette question et travaille avec Cyence, une société spécialisée en modélisation et analyse des cyberrisques, pour identifier les prestataires informatiques des assurés ou futurs assurés d’Allianz. « Si nous ne nommons pas les prestataires dans le contrat, il faut que les assurés soient capables de nous renseigner sur les clauses contractuelles et les types de responsabilité, pour que nous puissions engager un recours contre ce prestataire en cas de sinistre », expose Jérôme Chartrain.

La tendance actuelle des demandes des entreprises pourrait aussi générer un autre risque de cumul. « Certains acteurs industriels voudraient que l’assureur prenne en charge leur risque de pertes d’exploitation lié à la défaillance de n’importe quel type de fournisseurs par exemple un fournisseur de pièces, ou de services. Or il est quasiment impossible de maîtriser ces risques », signale Jérôme Chartrain.

Cat Bonds, Cyber Bonds ?

Prêts à absorber les pertes extrêmes de plusieurs cédants, les réassureurs sont particulièrement vulnérables au risque de cumul. « Leur grande crainte, c’est un événement de masse, et ils n’ont pas d’historique là-dessus. Comment savoir si leur tarif est adapté ou pas, et comment le négocier compte tenu de la petitesse du marché ? Ils sont très prudents actuellement. Et il y a beaucoup de réassureurs qui sont présents sur le marché mais avec des capacités relativement faibles », décrit Florian Pons, actuaire certifié IA et cofondateur de Cri4Data. Pour limiter les risques, les réassureurs misent aussi sur les exclusions. Stefan Golling, le responsable de la souscription entreprise de Munich Re, déclarait ainsi dans une interview interne en juillet que la société ne voulait pas assurer certains aspects du cyberrisque à l’instar d’une « panne généralisée de réseaux externes, tels que l’électricité, les télécommunications ou l’infrastructure Internet ». Par ailleurs, « les réassureurs mettent une pression énorme pour exclure la guerre mais aujourd’hui les attaques informatiques sont des armes de guerre. Comment distinguer une cyberattaque résultant d’un conflit et une simple attaque malveillante ? Une rumeur de guerre informatique pourrait bloquer l’indemnisation même si retrouver l’origine d’une attaque est actuellement pratiquement impossible », souligne Luc Vignancour.

Des catastrophes pouvant engendrer des dégâts d’une telle ampleur que même les réassureurs ne soient pas en mesure de les couvrir… La situation s’apparente au risque catastrophe naturelle, qui a donné naissance aux obligations catastrophes. Ce transfert de risque au marché financier et le recours aux fonds de titrisation d’assurance (ILS) pourraient viabiliser le marché. « Une solution pour résoudre la question du manque de capacité pourrait être d’émettre sur les marchés financiers des titres pour couvrir des événements cyber, des sortes de cyber bonds », imagine Alexandre Hassler.

Autre défi pour la pérennité de l’assurance cyber : les silent cover ou garanties silencieuses. Ce terme renvoie à la couverture de faits générateurs d’événement cyber par des contrats traditionnels existants sans que celle-ci ait été identifiée comme telle ou prise en compte dans la tarification des contrats traditionnels par l’assureur. « Les contrats risque d’exploitation en portefeuille couvrent en partie le cyberrisque, car, en fait, il ne s’agit pas à proprement parler d’un nouveau risque. Mais sa fréquence et sa gravité se sont considérablement accrues depuis quelque temps du fait de l’explosion du numérique, ce qui alourdit les engagements des assureurs de façon importante. Il faut donc en premier lieu évaluer le périmètre de ce risque et le poids dans les contrats existants et parallèlement rédiger les nouveaux contrats en conséquence : par exemple, libeller certaines exclusions pour préciser le champ de ce qui est couvert et de ce qui n’est pas couvert et inciter les assurés à adopter de bonnes pratiques pour se prémunir du mieux possible des attaques des hackers et des erreurs internes. L’une des difficultés pour les équipes, juristes et actuaires, est de bien définir ce qu’est le cyberrisque, jusqu’où va-t-il ? Risque d’image, indemnisation des sanctions, etc. », explicite Florence Picard, membre du Haut-conseil de l’Institut des actuaires en charge du groupe de travail cyberrisque.

RGPD : Quelle prise en charge des sanctions ?

D’autant que la définition même du risque tend à s’élargir. Avec l’instauration du règlement sur la protection des données personnelles, les assureurs sont par exemple confrontés à la question de l’indemnisation ou non des sanctions. « Dans nos contrats d’assurance, nous indiquons que nous pouvons prendre en charge des sanctions pécuniaires ou des amendes civiles imposées par le régulateur responsable de la mise en œuvre et du respect de la législation sur la protection des données informatiques, dès lors qu’elles sont légalement assurables. Mais nous n’avons pas de cas réel de prise en charge de ces amendes, nous sommes dans l’expectative, nous l’écrivons dans notre texte de garantie comme beaucoup d’assureurs pour nous laisser la possibilité de les couvrir demain si les décisions juridiques venaient à évoluer en France. Comme notre contrat a pour vocation de couvrir nos assurés pour des problématiques touchant leur système d’information et les données qu’ils peuvent collecter et/ou traiter aux quatre coins du monde, nous ne pouvons pas seulement nous baser sur la législation française ou européenne », précise Jérôme Chartrain. Les garanties silencieuses inquiètent aussi les régulateurs. En juillet, la Prudential Regulation Authority du Royaume-Uni a demandé aux assureurs de réduire leur exposition involontaire aux cyberrisques et de déterminer clairement si les cyberattaques sont couvertes par des polices ordinaires.

Innover face au manque de données

« Un manque cruel de données, des données peu fiables et un risque qui est toujours en train d’évoluer, stable ni du point de vue réglementaire, ni du point de vue technique. Le risque cyber est un casse-tête pour l’actuaire et les assureurs », déclare Florian Pons. Impossible de l’appréhender en s’appuyant uniquement sur les données d’un portefeuille, il est nécessaire d’y associer des sources externes. « Il y a peu de bases de données sur le cyber et elles sont très incomplètes et peu fiables. Et c’est un défi pour les assureurs européens car les données sont exclusivement américaines », ajoute Alexandre Hassler. Autre écueil : le comportement des assurés. Si certaines attaques ne sont pas déclarées parce qu’elles ne sont pas détectées, d’autres sont volontairement passées sous silence. « Les entreprises sont peu enclines à communiquer car elles considèrent que le risque d’image leur est encore plus préjudiciable. Mais les obligations de déclaration de vol de données (NDLR : RGPD) pourraient changer la donne car les assurés peuvent se mettre à déclarer des sinistres et entraîner une hausse de la sinistralité. Sur un risque nouveau où la réglementation évolue, c’est tout à fait envisageable d’avoir un changement de comportement. Cela entre dans les défis de l’actuaire. Il faut évaluer à quel point ce comportement est fiable dans le temps », énonce Florian Pons.

Face au cyberrisque, il s’avère décidément nécessaire d’innover et d’abandonner le modèle traditionnel de la fréquence et du coût. « Pour développer mes modèles, j’ai choisi une approche d’intelligence économique. Elle consiste à agréger l’ensemble des informations qui concernent l’entreprise, son écosystème et ses données pour, à partir de là, évaluer pour quelles raisons et dans quelle mesure elle pourrait être touchée », explique Alexandre Hassler. Mais le risque cyber n’est pas qu’un risque technologique. « L’approche des actuaires consiste à analyser tous les facteurs de risque : les aspects informatique et technologique bien sûr, mais aussi géopolitique et statistique, et surtout la dimension humaine. L’organisation de la gouvernance donne une très bonne indication sur le risque. Le conseil d’administration travaille-t-il sur le cyber, la sécurité informatique est-elle correctement représentée au Comex, quel pourcentage représente la sécurité informatique dans le budget informatique, existe-t-il des exercices de plan de continuité d’activité spécifiques au cyberrisque, l’ensemble de l’entreprise est-elle concernée ou considère-t-on à tort que le cyberrisque est l’affaire des informaticiens ? Autant de critères essentiels pour l’évaluation », énumère Florence Picard.

Et c’est sans compter les évolutions et les révolutions technologiques. « Il faut sortir du cadre assurantiel pur et appréhender le risque de manière plus globale. La blockchain, l’ordinateur quantique rebattent les cartes… Par exemple, une entreprise utilisant la blockchain comme système d’information pose d’autres problématiques. Puisque les données sont partagées, il importera de déterminer si la blockchain a été correctement mise en place pour assurer l’intégrité des données et protéger les données contre les fuites », assure Alexandre Hassler. Pour imaginer le futur de la cyberassurance, la maîtrise de ces technologies est aussi essentielle.

1. Economic Impact of Cybercrime – No Slowing Down, McAfee et CSIS, février 2018

– point de vue –

– point de vue –

Olivier LOPEZ

Actuaire certifié IA.

Professeur de mathématiques appliquées au laboratoire de probabilités,

statistique et modélisation à Sorbonne Université.

Directeur de l’Institut de statistique de l’université de Paris.

« Nous pouvons construire des modèles, l’enjeu est de les rattacher à la réalité »

Où en est aujourd’hui la recherche sur la modélisation du risque cyber ?

Olivier LOPEZ : Elle balbutie mais elle est active. Elle est assez liée historiquement à la recherche sur le risque opérationnel. La recherche essaie notamment de reprendre ce qui s’est fait dans ce risque en ajoutant une couche spécifique au risque cyber et notamment à sa cinétique. Le risque cyber évolue extrêmement vite, il faut donc essayer d’intégrer cette évolution et également de projeter le risque. Il est nécessaire de construire les modèles et en même temps les outils de veille pour pouvoir corriger le tir, rectifier le modèle si on repère une inflexion.

Les données sur le cyberrisque comportent-elles de nombreux biais ?

Olivier LOPEZ : Oui, il existe le biais causé par le manque d’information, le biais causé par l’instabilité du risque lui-même parce que la dépendance au numérique est de plus en plus importante et que les sinistres se multiplient, et enfin l’instabilité de nomenclature. Ce sont trois biais essentiels et qui sont vraiment complexes. D’autant plus complexes qu’il faut essayer de prévoir un événement qui ne s’est jamais produit. De plus concernant l’évaluation du risque, il peut y avoir des phénomènes qui sont mathématiquement complexes à modéliser comme les phénomènes d’accumulation (risque de cumul) si beaucoup de sinistres se produisent en même temps. Et donc le compromis à court terme que les actuaires doivent essayer de dégager, c’est de réussir à faire des modèles suffisamment riches pour envisager la complexité du phénomène avec une matière première, la donnée, qui est relativement pauvre et assez entachée d’erreur.

Le risque d’accumulation est-il appréhendable ?

Olivier LOPEZ : Nous pouvons construire des modèles, il existe beaucoup de pistes en termes d’outils mathématiques. Notamment les processus de Hawkes, qui permettent ces accumulations, des modèles avec des copules intégrant des risques extrêmes qui se produisent de façon concomitante. La question est ensuite de savoir comment calibrer ces modèles et les rattacher à la réalité ? Concernant le risque de contagion, des modèles existent également pour la grippe et d’autres maladies infectieuses. Ils ne demandent qu’à être utilisés. Mais la question de la fiabilité des données reste le principal enjeu.

L’aspect comportemental est important dans le cyberrisque, est-ce intégrable dans les modèles ?

Olivier LOPEZ : Avec des collègues, je travaille actuellement sur un projet de recherche qui traite de cette question. Nous le réalisons avec le risk management d’Axa et l’Institut Louis Bachelier. Nous essayons d’intégrer le fait que le comportement des acteurs nous prive d’une certaine information. Cela existe dans d’autres domaines, par exemple les sondages : les personnes ont parfois honte de déclarer un certain comportement de vote ou bien la population considérée n’est pas représentative de la population nationale et les sondeurs appliquent des techniques de redressement pour corriger l’information brute telle qu’ils l’ont recueillie. La question du vote est connue depuis longtemps, il existe déjà des a priori sur le comportement. Avec le cyber nous sommes dans une situation un peu plus complexe, le comportement des acteurs et leur façon de faire remonter l’information sont un phénomène plus récent.